Une Nouvelle Menace pour CrowdStrike

Un an après qu’un dysfonctionnement chez la société de cybersécurité CrowdStrike ait causé une panne mondiale touchant des millions d’ordinateurs, l’entreprise fait face à un nouveau défi : un essaim de vers auto-réplicants. Ce programme malveillant représente une menace sérieuse pour la sécurité des utilisateurs.

Une Vulnérabilité Critique

D’après le journaliste d’investigation en cybersécurité, Brian Krebs, CrowdStrike se retrouve de nouveau dans la ligne de mire avec une faille qui pourrait prouver dévastatrice. Environ 25 paquets de code ont été compromis par un nouveau type de malware.

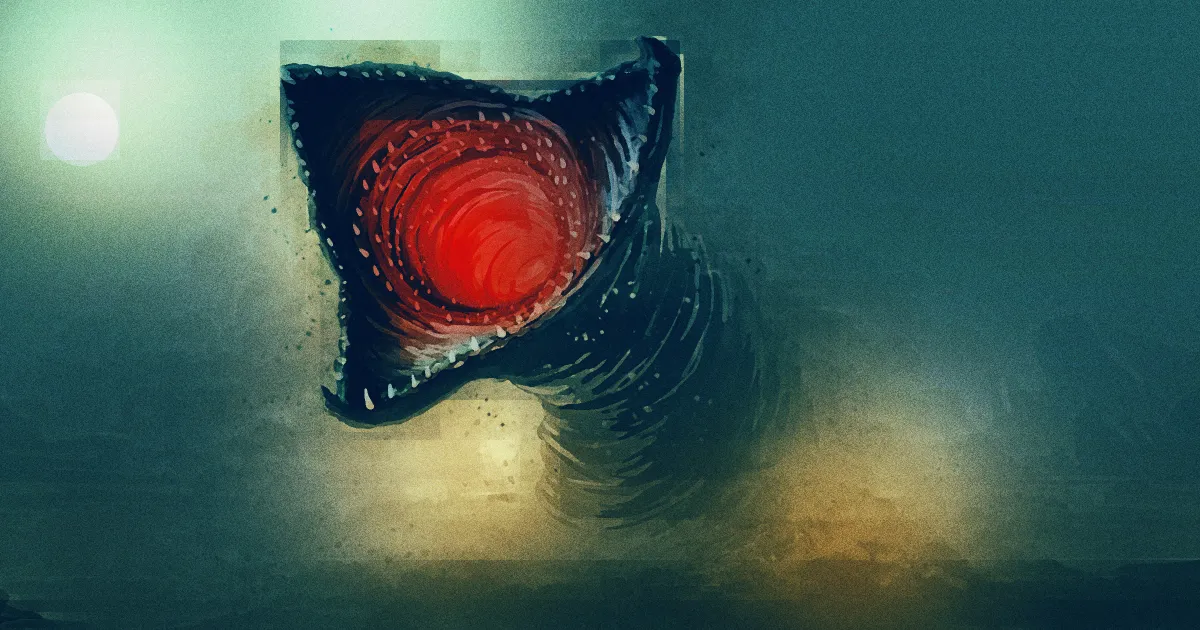

Qu’est-ce que le “Shai-Hulud”?

Ce malware, baptisé “Shai-Hulud”, s’infiltre dans les machines des développeurs via le dépôt JavaScript connu sous le nom de Node Package Manager (NPM), une base de données populaire pour les modules de software et les outils de code. Une fois qu’il obtient des identifiants d’un ordinateur infecté, il les publie dans un fichier public sur GitHub, portant le nom de la créature mythique des sables du roman de science-fiction “Dune” de Frank Herbert.

Un Impact Multiplié

La particularité du Shai-Hulud réside dans sa capacité à provoquer un effet cascadant. À chaque fois qu’un développeur inconscient télécharge un module infecté à travers NPM, le ver recherche des “tokens d’accès” — permettant de télécharger des contenus NPM sans nom d’utilisateur ni mot de passe — avant d’infecter les 20 paquets les plus populaires associés à ce compte. Cela crée une chaîne de compromission où un paquet infecté peut altérer les identifiants de maintenance, contaminant ainsi tous les autres paquets gérés par l’utilisateur concerné.

Une Grande Envergure de l’Attaque

Dans une analyse de cette attaque, Karlo Zanki de ReversingLabs considère Shai-Hulud comme un ver auto-répliquant sans précédent. Actuellement, Brian Krebs rapporte qu’au moins 187 modules NPM ont été touchés, y compris ceux gérés par CrowdStrike. Notamment, ce ver a été conçu pour cibler des machines fonctionnant sous Linux ou Mac, laissant délibérément de côté les ordinateurs Windows.

Réactions Rapides

La réponse de NPM et de CrowdStrike a été prompte, car ils ont réussi à retirer les paquets infectés, ce qui a contribué à ralentir la propagation du ver.

Un représentant de CrowdStrike a déclaré : « Après avoir détecté plusieurs paquets malveillants dans le registre public NPM, nous les avons rapidement supprimés et avons de surcroît renouvelé nos clés sur les registres publics. »

Un Virus en Puissance

Charlie Eriksen, chercheur pour la société de cybersécurité Aikido, décrit cette menace comme une entité presque vivante, semblable à un virus. Il prévient que si une seule personne venait à être infectée par accident, cela pourrait redémarrer une nouvelle vague de propagation, en particulier lors d’une attaque de type super-contaminateur.

FAQ

Qu’est-ce que le NPM?

Le Node Package Manager (NPM) est une plateforme utilisé par les développeurs pour partager et réutiliser du code JavaScript. Elle facilite l’accès à des modules variés pour le développement de logiciels.

Comment se protéger contre ce type d’attaque?

Pour se prémunir de ces menaces, il est conseillé de vérifier l’origine des paquets avant de les installer et d’utiliser des outils de sécurité pour diagnostiquer les vulnérabilités.

Quelles sont les conséquences d’une infection par un ver comme Shai-Hulud?

L’infection peut entraîner la perte de données, des compromissions de sécurité, ou même des interruptions de service à grande échelle, affectant potentiellement de nombreux utilisateurs.

Pourquoi ce ver cible-t-il Linux et Mac?

Le ver a probablement été conçu pour exploiter des failles spécifiques aux systèmes Linux et Mac, qui sont souvent utilisés pour le développement et peuvent être moins protégés par des logiciels de sécurité par rapport à certains systèmes Windows.

Quel est l’impact potentiel de cette menace?

L’impact peut être dévastateur pour les développeurs, car cela peut mener à la compromission de multiples projets, créant un effet domino qui touche de nombreuses applications et utilisateurs.