Les entreprises voient arriver une vague d’outils d’IA difficiles à recenser et à encadrer. Microsoft répond à cette situation avec une nouvelle plateforme de gouvernance capable d’identifier, d’autoriser et, si nécessaire, d’éteindre des agents d’IA déployés un peu partout dans l’organisation. L’idée est simple : ramener de la visibilité et du contrôle là où, jusqu’ici, régnaient l’opacité et le bricolage.

Pourquoi un outil de gouvernance des agents IA

Les agents d’IA se sont multipliés plus vite que les règles pour les encadrer. Après l’essor de ChatGPT, de nombreuses équipes ont adopté des agents pour coder, rédiger, analyser ou automatiser des processus. Résultat : un empilement d’outils non déclarés qui exposent les entreprises à des risques de sécurité, de conformité et de fuite de données.

Un paysage hors de contrôle

- Les DSI ne savent pas toujours quels agents tournent réellement sur leurs réseaux.

- Les accès aux données sont parfois trop larges ou mal tracés.

- Les responsables métiers adoptent des solutions sans processus d’approbation formel.

- Les équipes sécurité n’ont pas de moyen rapide pour bloquer un agent problématique.

Ce que propose Agent 365

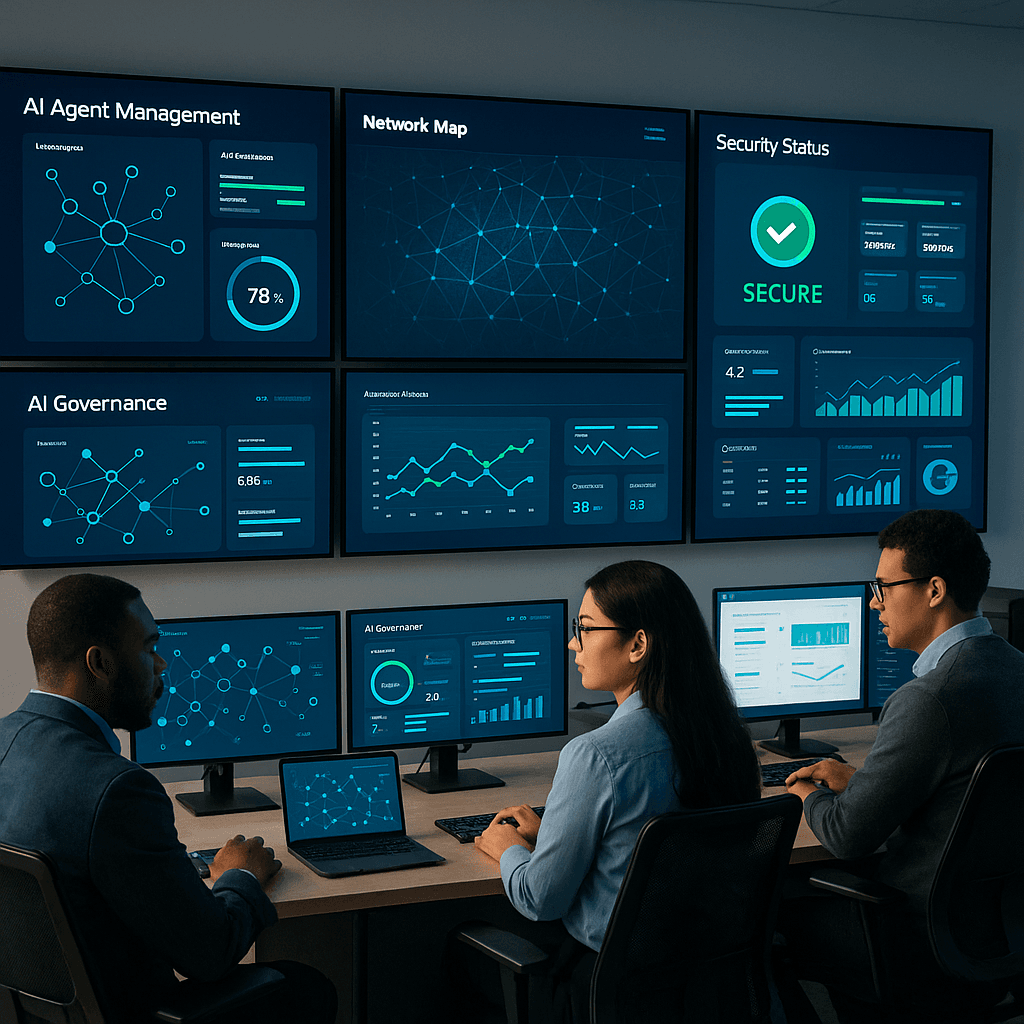

Microsoft introduit une console centrale pour retrouver, encadrer et mesurer les agents d’IA au niveau de l’entreprise. L’approche consiste à traiter chaque agent comme un “acteur” interne, avec une identité, des droits, et un cycle de vie.

Fonctions clés

- Découverte automatique des agents issus d’éditeurs majeurs comme Adobe, Cognition, Databricks, Glean, ServiceNow et Workday.

- Prise en charge des agents internes développés via Azure AI Foundry ou Copilot Studio.

- Gestion d’identité et d’accès sur le modèle des employés (attribution de rôles, permissions, révocation).

- Détection de risques et arrêt immédiat des agents qui dépassent leur périmètre.

- Analytique d’usage: popularité des agents, volumes d’activité, temps gagné, dérives potentielles.

- Tableaux de bord dédiés aux administrateurs et aux utilisateurs pour piloter et comprendre l’efficacité des outils.

Impact pour les équipes IT

Avec un point de contrôle unique, les services IT retrouvent la maîtrise:

- Visibilité consolidée sur l’ensemble des agents, qu’ils soient commerciaux ou “maison”.

- Processus d’approbation clair et traçable avant un déploiement élargi.

- Possibilité d’interrompre un agent en quelques clics en cas d’incident.

- Mesure de la valeur: gains de temps, adoption par métier, alignement avec les politiques internes.

- Réduction des coûts cachés et des redondances entre outils similaires.

Premiers retours du terrain

Même des organisations très structurées constatent la difficulté à cartographier leurs agents. Des acteurs comme EY ont constitué des catalogues internes et cherchent désormais à renforcer le contrôle et la standardisation avec une plateforme unifiée. Le message est clair : la complexité n’épargne personne, et la centralisation devient un passage obligé.

Et après ?

La gouvernance des agents d’IA entre dans une phase de maturation. Les entreprises vont:

- Normaliser l’onboarding des agents (identité, rôles, journalisation).

- Distinguer plus nettement les cas d’usage à fort impact de ceux qui ajoutent peu de valeur.

- Mettre en place des garde-fous de conformité et de sécurité sans freiner l’innovation.

- Exiger des éditeurs une interopérabilité et une transparence accrues.

FAQ

À qui s’adresse ce type de plateforme ?

Aux DSI, RSSI, responsables data et métiers qui doivent encadrer des agents d’IA multiples, qu’ils soient achetés auprès d’éditeurs ou développés en interne.

En quoi est-ce différent d’un outil MDM ou d’un CASB ?

Le MDM gère des appareils, le CASB protège l’usage des applications cloud. Ici, le périmètre cible est l’agent d’IA lui-même: son identité, ses accès aux données, ses actions et sa traçabilité.

Quels indicateurs suivre en priorité ?

- Taux d’adoption par équipe

- Droits et jeux de données accessibles par agent

- Incidents bloqués ou évités

- Temps économisé et tâches automatisées

- Conformité aux politiques internes et réglementaires

Comment commencer sans freiner l’innovation ?

Cartographier les agents existants, définir des rôles standard, instaurer un processus d’approbation rapide, déployer une surveillance légère au début, puis renforcer les contrôles selon les risques.

Quelles bonnes pratiques de sécurité appliquer aux agents ?

Principe du moindre privilège, rotation des secrets, journalisation fine, tests en environnement sandbox, revues d’accès régulières et procédures d’arrêt d’urgence documentées.